790

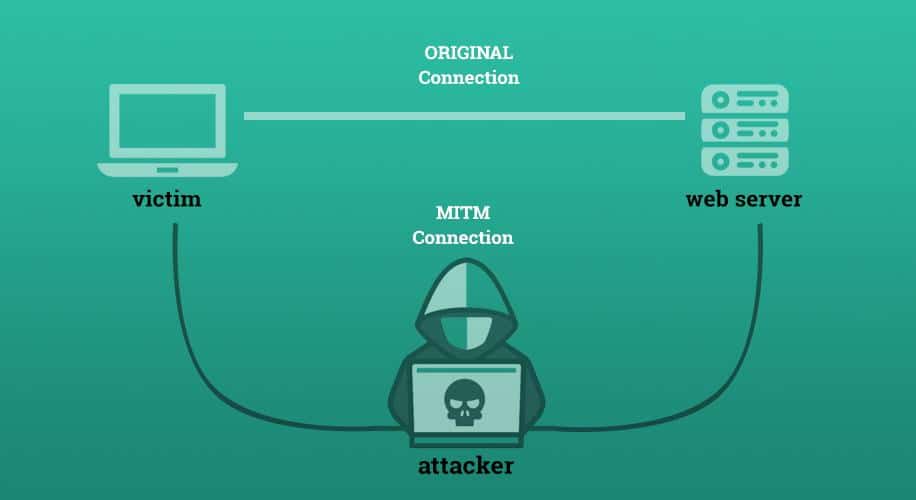

Un attacco man-in-the-middle è un tipo di attacco informatico in cui una persona o un programma si intrufola tra le comunicazioni digitali di due persone per spiare o manomettere la loro connessione.

Questo è ciò che si intende per attacco man-in-the-middle

Si parla di attacco “Man-in-the-Middle” (MITM) quando la comunicazione via Internet tra due persone viene interrotta, spiata o manipolata.

- Questo tipo di attacco può essere effettuato in vari modi.

- Un modo per attaccare è quello di violare una rete WLAN

- Infiltrare il malware in un dispositivo finale consente anche un attacco man-in-the-middle.

- In alternativa, gli hacker possono semplicemente sfruttare le vulnerabilità di sicurezza delle applicazioni per questo tipo di attacco informatico.

Come proteggersi dall’attacco degli hacker

- Utilizzate password forti e attivate l’autenticazione a due fattori su quanti più servizi possibile. In questo modo sarà più difficile per gli hacker accedere ai vostri account.

- Utilizzate password forti e attivate l’autenticazione a due fattori su quanti più servizi possibile.

- Utilizzate un firewall e installate un software di sicurezza su tutti i vostri dispositivi e aggiornatelo regolarmente. Questi strumenti aiutano a prevenire malware e attacchi.

- Attenzione alle reti che utilizzate. Connettetevi solo a reti Wi-Fi affidabili ed evitate le reti pubbliche quando trasmettete dati riservati.

- Osserva i link e le e-mail sospette. Non cliccate sui link contenuti nelle e-mail provenienti da mittenti sconosciuti e non aprite gli allegati da essi provenienti

- Utilizzate connessioni criptate quando possibile. Molte applicazioni e siti web offrono la possibilità di utilizzare una connessione criptata. Questo impedisce a chiunque di leggere la comunicazione.